على عكس بعض هجمات البرامج الضارة وبرامج التجسس ، فإن هذا الأمر معقد ولا هوادة فيه ومستهدف للغاية. على وجه الخصوص ، كان مستخدمو Mac عبر جنوب شرق آسيا واليابان محور التركيز. تم تحديده لأول مرة في عام 2013 - وهذا لا يعني أنه قد اختفى حيث كانت هناك تقارير أحدث - IceFog هو برنامج مصمم لسرقة البيانات.

يمكن أن يكون بسهولة من عمل دولة قومية معادية. أو على غرار الهجمات الأخرى التي رأيناها ، مجموعة طرف ثالث تعمل نيابة عن دول أخرى. بالنظر إلى حقيقة أن الهجمات كانت ضد مقاولي الصناعة والإعلام والتكنولوجيا والدفاع وشركات سلسلة التوريد ، يبدو الأمر وكأنه شيء من فيلم تجسس. يمكن أن تكون كوريا الشمالية أو الصين أو روسيا وراء ذلك ، وفي كثير من الحالات ، لن يعرف الضحايا ما تم القبض عليه وقد لا يبلغون عن الحقيقة. بالنسبة لبعض ضحايا مثل هذه الهجمات ، قد يفقد الأشخاص وظائفهم إذا تبين أنهم انتهكوا الإجراءات الأمنية. الدول المعادية سوف تستخدم أي ميزة لاستغلال الضعف.

جزء من كود البرنامج الضار IceFog المزروع في macOS المصاب:

تعتبر الأسرار ذات قيمة ، لذا إذا كنت تعمل لدى شركة لديك معلومات حساسة على جهاز كمبيوتر محمول أو هاتف ، فيجدر بك أن تطلب تثبيت VPN ، أو لا ترسل أي شيء إلى جهازك الشخصي كلما أمكن ذلك. قد يساعد في الحفاظ على أمان معلومات صاحب العمل أو العميل.

كل هذا يبدو وكأنه قد يكون من فيلم تجسس. باستثناء الأفلام ، يقتحم الضباط البشريون المباني بأدوات عالية التقنية. الآن يتم اختراق حصان طروادة أو فيروس باستخدام رسائل البريد الإلكتروني التصيد بالرمح عالية التنسيق والتي لا هوادة فيها.

ما هو IceFog؟

يُعرف IceFog أيضًا باسم PrxlA ، وقد تم وصفه بأنه نجاح وتشغيل حملة APT. على عكس العديد من الشركات الأخرى ، لاحظت "كاسبرسكي لاب" بعض الدلائل على أن هذه حملة منسقة تتبع أهدافًا محددة:

"ربما يكون أحد أهم جوانب Icefog C &Cs هو طبيعة" الكر والفر ". يقوم المهاجمون بإعداد C &C ، وإنشاء عينة من البرامج الضارة التي تستخدمها ، ومهاجمة الضحية ، وإصابتها ، والتواصل مع الجهاز الضحية قبل المضي قدمًا. ستنتهي صلاحية الاستضافة المشتركة في غضون شهر أو شهرين ، وتختفي C&C.

كانت طبيعة الهجمات أيضًا مركزة للغاية - في كثير من الحالات ، كان المهاجمون يعرفون بالفعل ما كانوا يبحثون عنه. تم تحديد أسماء الملفات بسرعة ، وأرشفتها ، ونقلها إلى C&C ، ثم تم التخلي عن الضحية ".

أغلقت Kaspersky 13 نطاقًا حيث نشأت الهجمات ، ثم بدأت في ملاحظة المزيد من الضحايا في جميع أنحاء الولايات المتحدة وكندا والمملكة المتحدة ، بعيدًا عن المنطقة المستهدفة الأصلية في آسيا.

هل يمكن إزالة IceFog يدويًا؟

هل يمكن إزالة IceFog يدويًا؟ نعم ، بالرغم من وجود بعض الصعوبة.

ستفعل مثل هذه الهجمات كل ما في وسعها لإبقاء الباب الخلفي مفتوحًا في حال كان لدى الضحية أسرار مفيدة أخرى يمكنه الحصول عليها في وقت لاحق.

سيستغرق الأمر عملاً وربما خبيرًا في الأمن السيبراني للبحث في ملفاتك لتحديد جوانب البرنامج التي سيطرت على جهاز Mac الخاص بك. بعد ذلك ، قم بإزالتها وحذفها يدويًا ، ثم أعد تشغيل جهاز Mac. نأمل أن تنتهي المشكلة. على الرغم من أنه لا يمكن ضمان ذلك باستخدام الطريقة اليدوية.

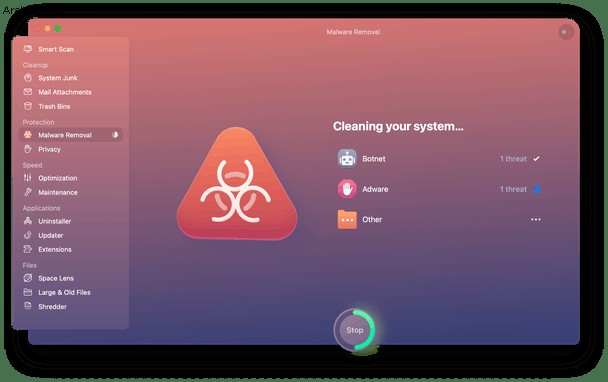

هناك طريقة أخرى لتثبيت CleanMyMac X.

CleanMyMac X هو تطبيق قوي لتحسين أداء Mac. يمكنه تحديد وإزالة البرامج الضارة والتهديدات الإلكترونية الأخرى ، بما في ذلك IceFog ، ببضع نقرات فقط. مسح ضوئي واحد وستصبح جهاز Mac آمنًا مرة أخرى.

- تنزيل CleanMyMac X (إليك رابط لإصدار مجاني)

- انقر فوق علامة التبويب "إزالة البرامج الضارة" ؛

- انقر فوق Scan؛

- انقر فوق "إزالة" لتحييد التهديد.

بالنسبة للعديد من مالكي أجهزة Mac ، لا يمثل IceFog تهديدًا مباشرًا. على الرغم من أن برامج مثل هذه ذكية ، وإذا تم إصدار كودها في البرية ، فإن مجرمي الإنترنت الآخرين لن يترددوا في استغلال قدرات شيء يبدو أنه تم إنشاؤه برعاية الدولة والموارد. كن حذرًا دائمًا عند فتح رسائل بريد إلكتروني من مصادر لا تعرفها والنقر فوق أي مرفقات ، حتى عندما تبدو شرعية أو يبدو أنها واردة من شخص تعرفه.