في المجال الطبي ، يقولون إن درهم وقاية خير من قنطار علاج ، وهذا هو الحال أيضًا بالنسبة للأمن السيبراني. في هذا السياق ، إذا كنت تمتلك نشاطًا تجاريًا أو كنت مسؤولاً عن موقع الشركة على الويب ، فما الذي تفعله الآن للحماية من الهجمات المستقبلية عبر الإنترنت؟ في الآونة الأخيرة ، حذر البيت الأبيض من أن روسيا تستكشف هجمات على البنية التحتية الحيوية للولايات المتحدة ، بما في ذلك الشركات.

كن مستعدًا للأسوأ

يعد نشر مجموعة أمان بعد الهجوم جهدًا مباشرًا للتخفيف من بعض الضرر الناجم عن الجهات الفاعلة السيئة التي تستهدف الشركات القائمة على الويب. ومع ذلك ، عندما يتعلق الأمر بالأمان عبر الإنترنت ، فقد لا تكون الحلول التفاعلية كافية. كما أشار Neil McAllister من PCMag مؤخرًا في مقال حول التحضير للهجمات الإلكترونية في ضوء الغزو الروسي لأوكرانيا ، يحتاج أصحاب الأعمال أيضًا إلى وضع خطة استباقية للحفاظ على عملياتهم عبر الإنترنت ومنع فقدان البيانات.

جوش كونيغ هو كبير مسؤولي الإستراتيجية في Pantheon (يفتح في نافذة جديدة) ، وهي منصة عمليات على شبكة الإنترنت لمواقع الويب Drupal و WordPress. لقد أجريت مقابلة معه مؤخرًا حول كيف يمكن للشركات التي تحتفظ بوجود موقع إلكتروني أن تستعد بشكل أفضل للتعامل مع حتمية هجوم إلكتروني.

كيم كي: ما هي تهديدات الأمن السيبراني التي تواجه الشركات؟

جوش كونيغ: على نحو متزايد ، يحتاج الأشخاص إلى القلق بشأن عمليات الخداع وبرامج الفدية الخادعة. سيقول المهاجم الذكي ، "يمكنني أن أجعل الصفحة الرئيسية لموقعك الإلكتروني محرجة للغاية بالنسبة لك الآن ، ولكن إذا دفعت لي هذه البيتكوين ، فلن أضطر إلى القيام بذلك."

يخترق الأشخاص مواقع الويب ويستخدمونها كطريقة لبدء اختراق مواقع الويب الأخرى عن طريق توزيع المزيد من البرامج الضارة. لقد رأيت حتى أشياء حيث يقوم الأشخاص بخرق موقع ويب وسيقومون بوضع علامة جافا سكريبت التي يتم استخدامها عادةً لتحميل إعلان لشيء ما. ولكنه يقوم بتحميل عامل منجم Bitcoin غير فعال للغاية ولكنه لا يزال يعمل ويبدأ في العمل في متصفح كل مستخدم نهائي لمحاولة الحصول على المهاجم على عملة بيتكوين جزئية.

KK: هل الشركات الصغيرة مستهدفة بنفس القدر مثل الشركات الكبيرة؟

كيه: الغالبية العظمى من التنازلات التي تحدث ليست موجهة. إنها آلية. ليس الغرض من ذلك هو الحصول على أي فائدة معينة من الأعمال التجارية الصغيرة. إنهم يستخدمون ذلك فقط كطريقة لمهاجمة مواقع الويب الأخرى. لن يذهبوا ويفدون متجرًا للحيوانات الأليفة ، لكنهم سيحاولون وضع برامج ضارة على كل شخص يزور متجر الحيوانات الأليفة ثم يستخدمها للحصول على الآخرين. بهذا المعنى ، مواقع الشركات الصغيرة والمواقع الشخصية ، تتعرض للتهديد من كل هذا النشاط الآلي تمامًا مثل المواقع الكبيرة ، وترى أن المواقع الكبيرة تقع أحيانًا فريسة لهذه الأشياء أيضًا.

KK: ما هي أشكال برمجيات الأمن السيبراني التي يجب على الشركات الاستثمار فيها؟

كيه: التفكير في الأمر من منظور موقع الويب ، فإن شبكة توزيع محتوى حديثة وعالية الجودة تتضمن مجموعة من عناصر الأمان الذكية خارج الصندوق هي أمر مهم ، لكنك ستندهش من عدد الأشخاص الذين لا يفعلون ذلك. امتلكه. هذه هي الطريقة لتجنب هجمات الرفض العشوائي للخدمة وتحقيقات البرامج الضارة العشوائية.

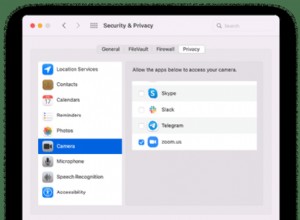

يتعلق الأمر حقًا بالبناء حول أنظمة تسجيل الدخول الأحادي التي تتمتع بمصادقة ثنائية قوية جدًا. لذلك لم يعد هناك كلمات مرور لموقعك على الويب.

KK: ما الذي يمكن أن تفعله الشركات لتحضير نفسها لسيناريو هجوم إلكتروني؟

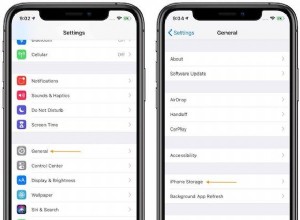

كيه: جزء من الأمان هو امتلاك المرونة للاستجابة عند حدوث شيء ما والحصول على مزيد من الأتمتة حول كيفية إدارتك لموقع الويب. تريد التفكير في تثبيت برنامج مكافحة الفيروسات وإدارة الجهاز.

إذا قمت بالأشياء الصحيحة وتمكنت من توجيه عقلك حول المرونة والاستجابة مقابل محاولة أن تكون منيعًا أو ليس لديك أي مخاطرة ، فهناك عالم سعيد هناك من أجلك. لا داعي للخوف. أعتقد أن هناك نوعًا من الثقة يأتي من الإقرار بأنه لن يكون هناك شيء بنسبة مائة بالمائة ، لكننا نعرف ما يجب فعله عندما يحدث خطأ ما.

موصى به بواسطة محررينا

الشركات الصغيرة أكثر عرضة للتهديدات الأمنية أسوأ تهديد لأمن بيانات الأعمال:الموظفون واحد فقط من بين كل 10 مدراء معلومات يعتبرون الأمن أولوية تجارية عليامثل ما تقرأ؟ احصل على قصة SecurityWatch إضافية يتم تسليمها إلى صندوق الوارد الخاص بك أسبوعيًا. اشترك في النشرة الإخبارية SecurityWatch.

ما الذي يحدث أيضًا في عالم الأمان هذا الأسبوع؟

هل سئمت من VPN الخاص بك؟ إليك كيفية التبديل. يعد إنهاء VPN القديم الخاص بك والبدء بشبكة جديدة أمرًا بسيطًا. نوضح لك كيفية إجراء التغيير ونقدم لك نصائح حول ما يجب التحقق منه إذا كانت الشبكة الافتراضية الخاصة الجديدة لديك لا تعمل.

قراصنة ينشرون صورًا تظهر خرقًا محتملاً لـ Microsoft. قامت نفس مجموعة مجرمي الإنترنت التي اخترقت Nvidia مؤخرًا بمشاركة لقطة شاشة تشير إلى أن المتسللين تمكنوا أيضًا من الوصول إلى شفرة مصدر Bing.

يمكن لأحدث البرامج الضارة لمحو البيانات التي أصابت أوكرانيا أيضًا محو محركات الأقراص المرفقة. يكتشف ESET البرامج الضارة CaddyWiper "على بضع عشرات من الأنظمة في عدد محدود من المؤسسات".

هل يجب عليك شراء منتجات Kaspersky Security؟ تأسست في روسيا من قبل مواطن روسي ، ولها قسم رئيسي في موسكو - وهذا لا يعني أن كاسبيرسكي في جيب بوتين. يمكن أن يساعدك السياق الأعمق في تحديد ما إذا كنت تثق في الشركة أم لا.

المملكة المتحدة:قد يكون دمج NortonLifeLock-Avast ضارًا لمنافسة مكافحة الفيروسات. يلاحظ CMA في المملكة المتحدة أن NortonLifeLock و Avast يصنفان حاليًا كاثنين من أكبر ثلاثة مزودين مستقلين لبرامج الأمان في الدولة.