هل تشعر بالقلق من وصول المتسللين إلى بريدك الإلكتروني أو وسائل التواصل الاجتماعي أو حساباتك المصرفية؟ اتبع هذه الخطوات البسيطة لإتمام الأمان عبر الإنترنت وراحة البال.

يحب معظمنا التفكير في أننا بارعون في التكنولوجيا ، ولكن أظهرت الأبحاث أن ما يقرب من ثلثي الأشخاص يستخدمون كلمة المرور نفسها لمعظم مواقع الويب.

هذا يعني أن مخترق Facebook يمكنه أيضًا الوصول إلى هاتفك الذكي ، وتخزين الملفات عبر الإنترنت ، والبريد الإلكتروني ، وحساب Amazon ، والتلفزيون الذكي ، وسجل خرائط Google ، والشبكات الاجتماعية ... بشكل أساسي حياتك.

لسوء الحظ ، هناك طريقة واحدة ميتة فقط لتجنب التعرض للاختراق: لا تتصل بالإنترنت أبدًا. ولكن إذا كنت لا تحب العيش تحت صخرة لبقية حياتك ، فلدينا النصائح الأساسية للبقاء متقدمًا على مجرمي الإنترنت هنا.

قبل أن ندخل في نصائحنا الرئيسية حول كيفية منع القرصنة ، دعنا ننتقل بسرعة إلى الأساسيات. إذا قمت بفرز هذه الأشياء ، فأنت بالفعل تقلل بشكل كبير من فرص تعرضك للاختراق دون الحاجة إلى بذل الكثير من العمل.

كيفية منع التعرض للاختراق:الأساسيات

ابدأ بـ " تحديث لمارك جودمان "اختصار - ثم انتقل إلى المستوى التالي من خلال 33 نصيحة أدناه.

- U pdate بانتظام - استخدم التحديثات التلقائية للحصول على أحدث التصحيحات للتطبيقات والبرامج وأنظمة التشغيل.

- ف كلمات المرور:لا تعيد استخدامها - يعد استخدام نفس كلمة المرور على مجموعة كاملة من عمليات تسجيل الدخول خطأ مبتدئًا. بمجرد حصول المتسللين على كلمة مرور واحدة ، سيحاولون تجربتها على كل شيء آخر يمكنهم توصيلك به.

- د التنزيل من المصادر المعتمدة - سواء أكنت تقوم بتحميل تطبيقات "جانبية" (تقوم بتثبيتها بنفسك) أو تبحث عن برامج مفتوحة المصدر ، تأكد من حصولك عليها من مواقع موثوق بها. تحقق من وجود أي وحدات بت مجمعة ("برامج تجسس" أو "برامج إعلانية") وقم بإزالتها - تُعد أشرطة الأدوات والوظائف الإضافية التي تغير محركات البحث الافتراضية الخاصة بك أكبر المذنبين.

- " أ لا ينبغي أن يكون المسؤول هو إعدادك الافتراضي - لا تسجّل الدخول كمسؤول على جهاز الكمبيوتر الخاص بك للاستخدام اليومي (إلا عندما تضطر إلى ذلك ، كما لو كنت تقوم بتثبيت أشياء). إذا قمت بتنزيل شيء مخادع أو تم اختراقه بالفعل ، فيمكن للقراصنة تتبع وتثبيت وتغيير ما يحلو لهم إلى حد كبير.

- ت جرة قبالة عند الانتهاء - يتضمن ذلك تسجيل الخروج من المواقع عندما يكون لديك ملء الميمات أو إيقاف تشغيل الكمبيوتر عند مغادرة المنزل أو فصل شبكة WiFi عند عدم استخدامها.

- هـ ncrypt للحفاظ على العناصر الخاصة بك غير قابلة للقراءة - لا يوقف التشفير الملفات أو رسائل البريد الإلكتروني أو التفاصيل التي ترسلها من خلال موقع ويب يتم اعتراضها - بل إنه "يؤدي إلى تشويش" المحتوى حتى لا يتمكن المستخدمون غير المصرح لهم من قراءتها. تحقق دائمًا من وجود رمز القفل الصغير بجوار عنوان URL (أو أن العنوان يبدأ بـ http s ، وليس فقط http) عند تسجيل الدخول أو تقديم تفاصيل الدفع. يمكن أن يساعد FileVault (المدمج في أجهزة Mac) ، كما يمكنه التحقق من الأدوات المساعدة المجانية مثل VeraCrypt.

33 نصيحة حول كيفية تجنب التعرض للاختراق

يمكن أن تستغرق حماية نفسك من التعرض للاختراق بضع دقائق فقط إذا اتبعت هذه الخطوات السريعة:

- احصل على برنامج جيد لمكافحة الفيروسات وجدار ناري - و شغّله ! لا تغطي بعض شركات التأمين والبنوك إلا الاحتيال والسرقة إذا تمكنت من إثبات توفر الأمان.

- احتفظ بنسخة احتياطية من البيانات المهمة على محرك أقراص ثابت خارجي أو محرك أقراص USB. إذا كان هناك شيء ستفقده ، احتفظ بنسخ منه.

- كن انتقائيًا بشأن الشركات التي تشارك معلوماتك الشخصية معها - فبياناتك آمنة بقدر ما هي فقط .

- توخ الحذر الشديد بشأن رسائل البريد الإلكتروني أو الرسائل التي تطلب معلومات تسجيل الدخول أو معلومات الحساب ، وتحقق من صحة أي روابط (أي لا hsbo-bank.co.uk) وآمنة (http s ليس http). تُعرف هذه بحيل التصيد الاحتيالي وهي إحدى أسهل الطرق لاختراق كلمات المرور.

- معظم التخزين السحابي قابل للتجسس:قم بتشفير المحتوى الذي تحتفظ به بداخلها أو تحقق من Dropbox (الذي يدعي تشفير جميع الملفات المخزنة).

- فقط قم بتسجيل الدخول إلى الحسابات من أدواتك الخاصة . إذا كان عليك استخدام جهاز عام أو مشترك ، فتأكد من تسجيل الخروج بعد ذلك .

- حيثما أمكن ، قم بالشراء عبر الإنترنت باستخدام بطاقة ائتمان. إذا كنت ضحية للاحتيال ، فستكون لديك فرصة أفضل لاستعادة أموالك. إذا لم يتم قبولك للحصول على بطاقة ائتمان ، فاستخدم بطاقة مدفوعة مسبقًا بدلاً من ذلك - في حين أن هذا لن يؤمن أموالك المسروقة ، فلن يتمكن المتسللون من الوصول إلا إلى ما قمت بتعبئته بدلاً من رصيدك المصرفي بالكامل.

- إذا كان هناك شيء لا تريد حقًا أن يعرفه أي شخص آخر أو يحصل عليه ، فلا تضعه على الإنترنت!

- عندما يتعلق الأمر بكلمات المرور ، استخدم عبارة غير عادية لكن يسهل تذكرها ، واستبدل الأحرف بأرقام أو علامات ترقيم (صفر بدلاً من o ، أو 3 لـ E).

- لا تستخدم أبدًا إجابات حقيقية في أسئلة الأمان - اختر إجابات لا تُنسى هذا سيكون له معنى لك فقط.

- قم بتغيير كلمات المرور على الأقل مرتين في السنة :احصل على منتجات جديدة ، ولا تقم فقط بالتبديل حول تلك التي تستخدمها بالفعل.

- احصل على LastPass - بجدية. كل شيء جيدًا (وضروري) امتلاك كلمات مرور طويلة وفريدة من نوعها لكل موقع ، لكنك لن تتذكرها أبدًا بدون مدير كلمات المرور. LastPass هو الحل المجاني الأكثر شيوعًا لتخزينها جميعًا ويمكن دمجه بسهولة كملحق للمتصفح (والتطبيق).

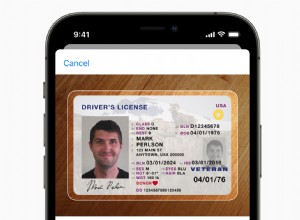

- استخدم التحقق على خطوتين إذا كان متاحًا لعمليات تسجيل الدخول:إذا قام شخص ما بتسجيل الدخول من جهاز جديد أو غير مصرح به ، فسيتعين عليه تقديم رمز يتم إرساله فقط إلى هاتفك أو عنوان بريدك الإلكتروني.

- لا تستخدم بريدًا إلكترونيًا يسهل تخمينه - مثل [email protected] - لتسجيل الدخول إلى مواقع بها معلومات حساسة (مثل الخدمات المصرفية عبر الإنترنت). استخدم عناوين البريد الإلكتروني المستعارة التي يمكنك ببساطة إعادة توجيهها إلى حسابك الرئيسي.

- في الواقع ، استخدم عناوين البريد الإلكتروني المستعارة لجميع جوانب حياتك على الإنترنت :العمل ، الأشياء الشخصية ، الاستطلاعات مدفوعة الأجر ، الميمات ، أيا كان. سيؤدي هذا إلى تقييد المعلومات التي يمكن للقراصنة الوصول إليها (ومقدار البريد العشوائي الذي تحصل عليه).

- تم إجبارك على إدخال عنوان بريد إلكتروني ولكنك قلق من أن تغمر الرسائل غير المرغوب فيها بعد ذلك؟ استخدم واحدة يمكنك حرقها عند الانتهاء! يمكنك إنشاء بريد إلكتروني مؤقت يتم تشغيله بعد استخدامه على guerrillamail.com.

- إذا كان حساب بريدك الإلكتروني يعرض موقع آخر تسجيل دخول (Gmail يفعل ذلك - تحقق من الجزء السفلي من الشاشة) ، ألق نظرة عليه بين الحين والآخر لاكتشاف أي استخدام مخادع.

- تحقق من إعدادات الخصوصية على الشبكات الاجتماعية :لا تبث كل تحديث للعالم كله. سجّل الخروج بين الحين والآخر لعرض ملفك الشخصي بالطريقة التي يراها الغرباء.

- لا تقبل طلبات الصداقة من أناس لا تعرفهم.

- تمكين تنبيهات تسجيل الدخول ليتم تنبيهك عندما يقوم شخص ما بتسجيل الدخول إلى حسابات وسائل التواصل الاجتماعي الخاصة بك. على Facebook ، يمكنك تشغيله من خلال إعدادات الأمان (الموافقة على أجهزتك الخاصة حتى لا تحصل على تنبيهات لا طائل من ورائها).

- كن حذرًا فيما تشاركه على الشبكات الاجتماعية ، وخاصة تاريخ ميلادك أو أي معلومات تستخدمها بنوك التحقق من صحة الحسابات أو كلمات المرور المفقودة.

- مراجعة أذونات التطبيق:عندما تقوم بتسجيل الدخول إلى موقع آخر باستخدام Facebook أو إضافة تطبيق إلى حسابك ، تكون قد فتحت بابًا آخر لتسريب البيانات الشخصية. تعرف على المعلومات التي تقدمها هنا.

- اقفل هاتفك دائمًا باستخدام إما التعرف على بصمة الإصبع أو رقم تعريف شخصي آمن (ليس عيد ميلادك) أو إيماءة فريدة.

- تعرف على كيفية مسح أجهزتك في حالة فقدها أو سرقتها.

- ضع ملصقًا على أية كاميرات ويب غير مستخدمة (قد يراقبك المتسللون).

- اقرأ أذونات التطبيق لمعرفة بالضبط البيانات التي تسمح لهم بالوصول إليها قبل تثبيتها .

- ثبّت Find My iPhone (Apple) أو تأكد من إعداد "العثور على جهازي" على Android. يعتبر Prey أيضًا ممتازًا لتتبع الهواتف وأجهزة الكمبيوتر المحمولة المفقودة وقفلها ومسحها.

- احمي دائمًا شبكة WiFi المنزلية بكلمة مرور ، وقم بتغيير كلمة مرور المسؤول الافتراضية على أجهزة توجيه الإنترنت.

- تذكر أن شبكات WiFi العامة بها ثقوب أكثر من الجبن السويسري - يمكن التجسس على كل ما تفعله أثناء الاتصال .

- استخدم فقط نقاط اتصال WiFi المعروفة أو حسنة السمعة - يعد إنشاء شبكات مجانية زائفة أمرًا شائعًا.

- إيقاف تشغيل المشاركة ، بحيث لا يمكن اكتشاف الأشياء التي تتصل بها أو تشاركها عادةً على شبكة آمنة (الملفات أو الأجهزة أو عمليات تسجيل الدخول).

- استخدم VPN (الشبكة الافتراضية الخاصة) "لإخفاء" نفسك وبياناتك. يعتبر الوصول إلى الإنترنت الخاص هو المفضل لدينا نظرًا لسهولة الإعداد وإعدادات الخصوصية وميزات الأمان.

- قم بزيارة المواقع الآمنة فقط:تحقق من القفل و "http s " "في شريط العناوين.

ماذا تفعل إذا كنت تعتقد أنك تعرضت للاختراق

إذا تعرضت للاختراق ، حافظ على هدوئك وافعل ما يلي:

- أخبر الأشخاص المعنيين:البنك الذي تتعامل معه والشرطة وأي مواقع معنية.

- قم بتغيير كلمات المرور - بما في ذلك أي كلمات تعتقد أن اللصوص يمكن أن يصلوا إليها ، وليس فقط للحسابات المخترقة.

- تحذير جهات الاتصال الشخصية من تعرضك للاختراق.

- ضع في الاعتبار مسح البيانات عن بُعد في حالة سرقة جهازك:انتقل إلى iCloud for Apple ، أو Google's Device Manager لنظام Android.

- حدد موقع أجهزتك إذا كان بإمكانك (انظر النصيحة 27) ولكن لا تبحث عنها بنفسك! أخبر السلطات.

أثناء تكثيف إعدادات الأمان ، لماذا لا يتم تنزيل هذه التطبيقات الأساسية التي يحتاجها كل طالب؟