تعد برامج الفدية (Ransomware) نوعًا سيئًا بشكل خاص من البرامج الضارة لأنها تسعى إلى استغلال خوف مستخدمي الكمبيوتر من تعرض خصوصيتهم للخطر. نظرًا لأن المزيد والمزيد من البرامج الضارة يتم الإبلاغ عنها وتتصدر عناوين الأخبار ، فإن المزيد منا أصبح قلقًا بشأن أمان بياناتنا ، فضلاً عن خصوصيتنا وحتى سلامتنا الشخصية. يتم تشغيل برامج الفدية ، مثل عملية الاحتيال "تم اختراق الكاميرا الخاصة بك" ، من خلال إرسال رسالة تخبرك أن المتسللين لديهم صور مأخوذة من كاميرا الويب الخاصة بك أثناء تصفح الويب. عادةً ، تدعي الرسالة أنك كنت تزور مواقع إباحية وأن كاميرا الويب التقطت مقطع فيديو لك أثناء زيارتك للمواقع.

هل يمكن اختراق كاميرا Mac الخاصة بي؟

الإجابة القصيرة هي نعم. من الممكن أن تقوم البرامج الضارة التي تعمل على جهاز Mac بتشغيل كاميرا iSight وتسجيل الفيديو أو الصور الثابتة والصوت من الميكروفون ، وإرسالها إلى موقع تخزين على الإنترنت. استهدف اختراق كاميرا مؤخرا تم الإبلاغ عنه في مارس 2021 150 ألف كاميرا أمنية حول العالم. ومن بين الأجهزة التي تم اختراقها كاميرات من مصانع تسلا. تخيل مستوى دفاعاتهم الأمنية!

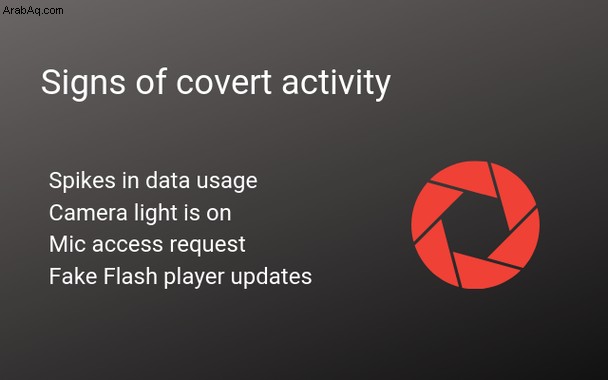

وفقًا لمختبرات Kaspersky ، يمكن للباب الخلفي سرقة البيانات ، بما في ذلك لقطات الشاشة ، والتقاط الصوت / الفيديو ، والمستندات المكتبية ، وضربات المفاتيح. كانت هناك حالات أخرى من البرامج الضارة التي لديها هذه الإمكانية.

يقدر باحثو الأمن أن 20٪ من جميع أجهزة Mac مصابة بـ PUPs - تطبيقات غير مرغوب فيها.

ما الذي يمكنني فعله لمنع اختراق الكاميرا؟

بينما يقترح البعض استخدام أغطية أو أغطية الكاميرا لحماية خصوصيتك ، لا نوصي بذلك. قد يؤدي إغلاق جهاز Mac الخاص بك بغطاء فوق الكاميرا إلى إتلاف الشاشة بشكل خطير. يمكن للأغطية أيضًا تغطية مستشعر الضوء ومنع جهاز Mac الخاص بك من ضبط السطوع تلقائيًا. هناك طرق آمنة أخرى للتأكد من أنك لست مراقبًا. سنشرح لهم أدناه.

ألا يضيء الضوء الأخضر أثناء استخدام الكاميرا؟

نعم إنها كذلك. تؤكد Apple أن مؤشر الكاميرا مضاء دائمًا في حالة تنشيط الكاميرا. هذا يعني أنه لا يمكن لأي شخص استخدام الكاميرا الخاصة بك دون علمك.

ولكن هناك إجراءات أمنية إضافية يمكنك اتخاذها للتحكم في الوصول إلى الكاميرا.

ما هو الاختراق؟

يمكن للتطبيقات جمع البيانات بشكل شرعي ، مثل موقعك. ولنفترض أنك أعطيت تطبيقًا عن قصد بيانات موقعك وباعه التطبيق لاحقًا إلى جهات خارجية. هل سيتم اعتباره اختراقًا؟ بالمناسبة ، تم اكتشاف العديد من تطبيقات الطقس وهي تفعل ذلك.

لذا فإن أول شيء عليك فعله هو إبطال الأذونات من التطبيقات التي لا تثق بها.

تحقق من التطبيقات التي يمكنها الوصول إلى الكاميرا

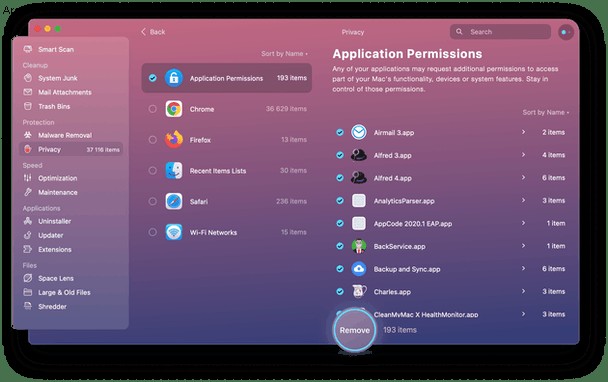

إذا كنت تعتقد أن الكاميرا الخاصة بك قد تم اختراقها ، فمن الجيد التحقق من البرامج الموجودة على جهاز Mac والتي يُسمح لها بالوصول إليها. يمكنك بسهولة التحقق من الأذونات الحالية بمساعدة الميزة المخبوزة حديثًا في CleanMyMac X. وهي تسمى "أذونات التطبيق" ، وتتيح لك البقاء على اطلاع دائم بأذونات التطبيق.

يحتوي CleanMyMac X على إصدار تجريبي مجاني ، لذا جربه وحافظ على أمان بياناتك!

أعتقد أنك قلت إن الشيء "تم اختراق جهاز الكمبيوتر الخاص بك" هو عملية احتيال؟

إنها. على الرغم من أنه من الممكن سرقة مقاطع الفيديو والصوت والصور من كاميرا الويب والميكروفون ، إلا أن هناك برامج ضارة يمكنها فعل ذلك ، إلا أن هذا ليس ما يحدث في هذه الحالة. عملية احتيال الابتزاز الإباحية التي ترسل رسائل بريد إلكتروني تدعي أنه تم اختراق كاميرا الويب الخاصة بك تم تصميمه لاستخراج الأموال من الأشخاص الذين يعتقدون أنه قد يكون صحيحًا. حتى الأشخاص الذين لم يسبق لهم زيارة أي موقع إباحي أبدًا أصبحوا قلقين عندما يتلقون البريد الإلكتروني. من السهل على الأشخاص الذين زاروا المواقع الإباحية أن يروا كيف يمكن استغلال مخاوفهم.

نصائح أمان البريد الإلكتروني

تعمل عملية الاحتيال عن طريق إرسال رسائل بريد إلكتروني غير مرغوب فيها على أمل جذب عدد كافٍ من الأشخاص لجعلها جديرة بالاهتمام. تدعي الرسالة الإلكترونية أنك قمت بتنزيل فيروس أثناء مشاهدة المواد الإباحية وأن الفيروس قد التقط مقطع فيديو لك أثناء وجودك على الموقع ، إلى جانب لقطات شاشة للموقع نفسه. ثم يهدد بإرسال الفيديو إلى كل شخص في تطبيق جهات الاتصال الخاص بك إذا لم تدفع فدية تقدر بعدة آلاف من الدولارات بعملة البيتكوين. كتحريف إضافي ، يتم غالبًا حصاد عناوين البريد الإلكتروني من خروقات البيانات والتي كشفت أيضًا عن كلمات مرور المستخدمين.

نصيحة :عندما ترسل لك خدمة ، مثل Amazon ، مرفقًا بالبريد الإلكتروني ، فلا تفتحه من بريدك الإلكتروني. انتقل إلى موقع الويب الخاص بهم مباشرة وافتح الرسالة من هناك.

من خلال تضمين كلمة المرور في رسالة البريد الإلكتروني للحصول على فدية ، يوضح المتسلل أنه يعرف شيئًا عن المستلم. وهذا يزيد من الخوف من أن المخترق لديه المزيد من المعلومات ، بما في ذلك الصور ومقاطع الفيديو التي يزعمون أنهم يمتلكونها. إنها خدعة هندسة اجتماعية مجربة ومختبرة وسيئة للغاية.

ماذا أفعل إذا تلقيت إحدى رسائل البريد الإلكتروني هذه؟

- احذفه. لا تنقر على أي روابط في البريد الإلكتروني ولا تدفع الفدية. ليس لدى المخترق ما يزعم أنه يمتلكه. تم تصميم البريد الإلكتروني لابتزاز زوار الموقع الإباحية. حتى إذا قمت بزيارة مواقع إباحية ، يمكنك حذف البريد الإلكتروني بأمان.

- إذا كان البريد الإلكتروني يحتوي على كلمة مرور أو جزء من كلمة المرور التي استخدمتها عبر الإنترنت ، فقم بتغيير كلمة المرور في كل موقع تستخدمه فيه. استخدم كلمة مرور فريدة لكل حساب ، وتأكد من أنه من الصعب تخمينها (أداة اقتراح كلمة المرور في Safari هي طريقة جيدة للقيام بذلك) ، ولا تكتبها.

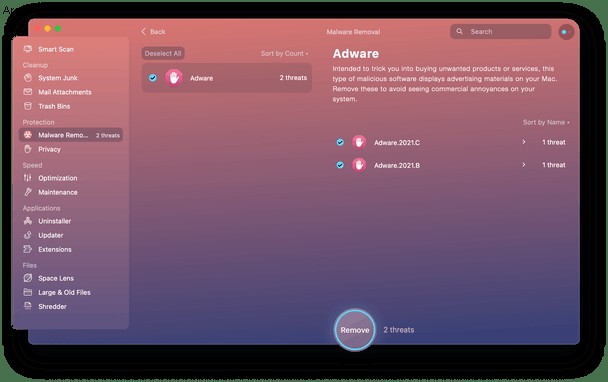

- اغتنم الفرصة لفحص جهاز الكمبيوتر بحثًا عن البرامج الضارة. يمكنك القيام بذلك باستخدام واحدة من العديد من أدوات مكافحة الفيروسات التي تسمح لك بتنزيلها وفحص جهاز الكمبيوتر الخاص بك مجانًا. قد يفرض عليك البعض بعد ذلك رسومًا إذا وجدوا أي شيء ، وتحتاج إلى إزالته. بدلاً من ذلك ، إذا كنت تستخدم جهاز Mac ، فيمكنك استخدام أداة البرامج الضارة في CleanMyMac X. فهي تستخدم قاعدة بيانات البرامج الضارة المحدثة بانتظام من CleanMyMac وتقارن ما تجده على جهاز Mac معها. إذا لم يعثر على أي شيء ، فسيخبرك أن جهاز Mac الخاص بك لديه فاتورة صحية نظيفة. إذا حدث ذلك ، يمكنك إزالته بضغطة زر واحدة.

يمكن لهذا التطبيق اكتشاف keyloggers والفيروسات الخلفية والديدان الخاصة بـ macOS. قم بتنزيل نسخته المجانية هنا. هذا البرنامج موثق من Apple ، مما يعني أنه آمن. - نسيانها. بمجرد حذف البريد الإلكتروني وتغيير كلمات المرور وفحص جهاز الكمبيوتر الخاص بك ، حاول أن تنسى أمره. لن تسمع المزيد من المتسللين.

مخاطر برامج الوصول عن بعد

RAT لتقف على الوصول عن بعد طروادة. لكي ينجح هجوم RAT ، يجب الحصول على شهادة الجذر لجهاز Mac. لذا احذر من أي برنامج للتحكم في الإزالة من الدعم الفني المثبت مسبقًا على جهازك.

لا حقوق المسؤول ، ولا مشاكل

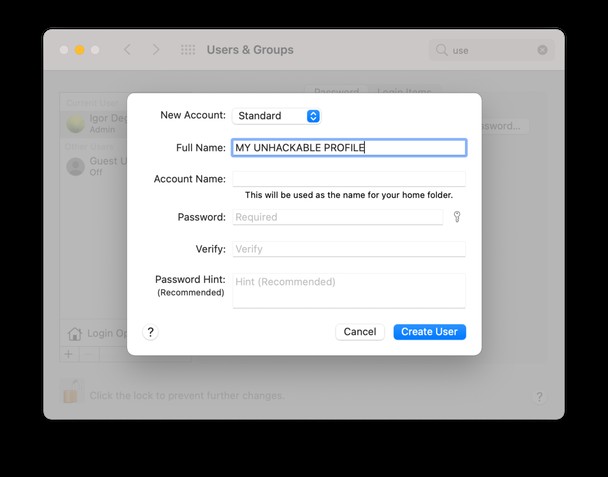

حقوق المسؤول هي جوهر معظم هجمات البرامج الضارة. إذا كنت تستخدم ملفًا شخصيًا للمستخدم يتمتع بامتيازات المسؤول العليا ، فهذا هو الملف الذي قد يتم اختراقه ، مما يمنح المتسللين الضوء الأخضر لتثبيت أي برنامج.

المحلول؟ قم بإنشاء ملف تعريف مستخدم Mac جديد ليس إداريًا. من السهل القيام بذلك في تفضيلات النظام> المستخدمون والمجموعات.

في حين أنه من الممكن اختراق كاميرات الويب ، مثل كاميرا iSight على iMacs و MacBooks ، وسرقة الصور ومقاطع الفيديو ، فهذا أمر غير معتاد للغاية. والأكثر شيوعًا هو المتسللون الذين يحاولون استغلال مخاوف الأشخاص القلقين بشأن الخصوصية من خلال الادعاء بامتلاك مقاطع فيديو وصور ليست لديهم. بينما يؤدي النقر فوق كاميرا الويب والميكروفون إلى منع أي شيء من السرقة ، بالنسبة لمعظمنا ، ربما لا يكون ذلك ضروريًا. ومع ذلك ، يجب عليك التأكد من أن حساباتك على الإنترنت لها كلمات مرور آمنة وفريدة من نوعها وحذف أي حسابات لم تعد بحاجة إليها أو تستخدمها. وسيكون من الأفضل أن تفحص جهاز الكمبيوتر أيضًا بحثًا عن البرامج الضارة ، ربما باستخدام أسهل أداة مساعدة لمكافحة البرامج الضارة في CleanMyMac X.